Es gibt viele Mythen über sicheres Surfen im Internet. Viele Anwender wiegen sich in Sicherheit, aber zu Unrecht. Ohne das notwendige Hintergrundwissen ist es fast unmöglich sich vor den Bedrohungen, die sich laufend ändern, zu schützen. Darum zeigen wir in diesem Beitrag einige der weitverbreitetsten Mythen und zeigen Ihnen wie Sie Ihre Computer richtig schützen können.

Mit Internetnutzungsrichlinien absichern

Wir können uns mit strikten Internetnutzungsrichtlinien absichern, die es gestatten nur vertrauenswürdige Webseiten aufzurufen.

Warum ist das falsch?

Jede Seite birgt ein Risiko – vertrauenswürdige Webseiten gibt es nicht mehr. Zusätzlich können die meisten Webrichtlinien mit anonymisierten Proxyservern einfach umgangen werden.

Warum ist das so?

Die Bedrohung aus dem Internet gibt es nicht mehr nur auf Seiten mit Pornografie oder Glücksspiel. Cyberkriminelle nutzen meist beliebte und vertrauenswürdige Seiten jeglicher Art, um ihre Malware zu platzieren, die Ihre Rechner angreift. Heute sind mehr als 80 % aller infizierten Seiten gleichzeitig seriöse Internetauftritte

Welche Möglichkeiten uns zu schützen gibt es?

Verwenden Sie zusätzlich noch eine gute Lösung zur Erkennung von Malware aus dem Internet und zum Scannen von Webinhalten beim Zugriff. Dadurch werden neue Bedrohungen, die auf Webseiten lauern, schon gestoppt, bevor diese zu einem Problem werden kann.

Achten Sie beim Einsatz Ihrer Security-Lösung, dass diese Sie auch vor anonymisierenden Proxyservern schützt. Im optimalen Fall erkennt und unterbindet die Lösung den Missbrauch von anonymisierenden Proxyserver in Echtzeit.

Dateidownloads zu scannen schützt uns

Datei-Downloads mit dem Virenscanner zu prüfen ist ausreichend, um uns zu schützen.

Warum ist das falsch?

Die Kontrolle und das Scannen von Downloads ist ein guter Ansatzpunkt, aber sind nicht ausreichend, um einem vor einer Infektion zu schützen. Der gängige Angriff erfolgt nicht durch das downloaden, sondern schon durch das bloße Aufrufen einer Seite. Das passiert meist ohne, dass der Benutzer davon etwas mitbekommt.

Warum ist das so?

Wie im vorigen Punkt erwähnt, wird Schadcode auf eigentlich vertrauenswürdigen Webseiten plaziert, dazu greifen die Hacker auf immer ausgeklügeltere Methoden, wie SQL Injection. Die plazierte Schadsoftware wird so schon beim Aufruf der Seite vom Browser geladen.

Zusätzlich tarnt sich der Code auch noch. In vielen Fällen verändert sich dieser bei jedem Aufruf bis zur Unkenntlichkeit (Polymorphie) und kann so dadurch seine Wirkung verschleiern. Dadurch kann selbst das installierte Anti-Virenprogramm einen solchen Schadcode nicht erkennen. Hat sich der Schadcode erstmal im Browser installiert, lädt er noch ein Exploit-Paket nach. Das sucht dann nach bekannten Sicherheitslücken im Browser oder installierten Plugins und installiert dann weitere Payload- oder Schadfunktionen.

Welche Möglichkeiten uns zu schützen gibt es?

Moderne, mehrstufig arbeitende Webschutz-Lösungen schützen einem vor Bedrohungen aus dem Internet. Diese sollten eine URL-Filterfunktion unterstützen und alle heruntergeladenen Inhalte beim Zugriff automatisch scannen. Außerdem sollte Sie unbedingt JavaScript in Echtzeit entschlüsseln und emulieren können, damit verdächtiges Verhalten erkannt werden kann. Aber verlassen Sie sich nicht ausschließlich auf Signatur basierte Malware-Erkennung, da diese allein keinen hinreichenden Schutz vor der modernen Bedrohung aus dem World Wide Web bietet.

Sichere Browser bieten Schutz

Neue, sichere Browser, etwa Google Chrome, bieten mehr Schutz.

Warum ist das falsch?

Es stimmt, dass Google Chrome als sicher gilt, doch er hat wie jeder andere Browser mit Sicherheitslücken zu kämpfen. Cyberkriminelle sind immer auf der Suche nach diesen Schwachstellen – die besten Sicherheitslücken sind für sie solche, die noch nicht bekannt sind.

Warum ist das so?

Firefox wurde von Chrome der Rang als vermeintlich sicherster Browser abgelöst. Aber beim Thema Sicherheit sollte man sich nicht nur auf den guten Ruf einer Anwendung verlassen. Auch in Google Chrome wurden schon schwere Sicherheitslücken entdeckt – darum bietet auch dieser Browser nicht die absolute Sicherheit.

Da die gefährlichsten Sicherheitslücken jene sind, die wir noch nicht kennen, ist es nicht verwunderlich, dass Browser wie Chrome immer häufiger ins Visier der Hacker genommen werden. Die Cyberkriminellen verdienen mit dem Missbrauch der Sicherheitslücken und der Infektion der Systeme ihr Geld. Je häufiger ein Browser genutzt wird, desto lohnender ist er als Ziel für Hacker.

Welche Möglichkeiten uns zu schützen gibt es?

Jeder Browser birgt heute Sicherheitsrisiken, aber mit einigen gezielten Maßnahmen kann die Infektionsgefahr deutlich reduziert werden. Wie im Beitrag „“ erwähnt, empfiehlt es sich, die Zahl der verwendeten Browser mit Software zur Anwendungskontrolle („Application Control“) auf ein Minimum zu reduzieren. Die unterstützen Browser müssen immer auf dem aktuellen Stand gehalten werden. Dadurch minimieren Sie die Angriffsfläche. Stellen Sie außerdem sicher, dass Sie auch eine funktionell hochwertige Malware-Erkennung zur browserunabhängigen Abwehr von Bedrohungen in Echtzeit verwenden.

Macs sind sicher

Mac sind sicherer als PCs.

Warum ist das falsch?

Mac OS X ist ein komplett anderes Betriebssystem als Windows und verfügt über viele integrierte Sicherheitsfeatures. Aber gerade in letzter Zeit konnten wir immer häufiger beobachten, dass Hacker immer kreativere Methoden finden, um Malware auch in Macs einzuschleusen.

Warum ist das so?

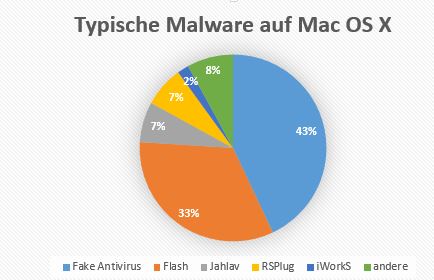

Malware-Angriffe auf Macs waren in aller Munde, häufig werden sie auch schnell wieder vergessen. Bei Flashback wurde eine Sicherheitslücke in Java ausgenutzt, der Trojaner Sabpad nutzte zusätzlich die Mac-Version von MS Word, AceCard schlich sich über ein Torrent-Client ein. Dadurch das Mac sich am Arbeitsplatz und vor allem im privaten Umfeld immer mehr verbreitet, wird es auch für Cyberkriminelle interessant sich auf dieses Betriebssystem zu konzentrieren. Hersteller von Anti-Viren-Lösungen analysieren bereits Dutzende OS-X-Bedrohnungen täglich, viele davon sind absolut neu.

Welche Möglichkeiten uns zu schützen gibt es?

Auch wenn es viele für unnötig halten, installieren Sie auch auf Ihren Mac eine Anti-Viren-Software. Diese sollte im Idealfall, wie eine Windowslösung ressourcenschonend arbeiten und nahtlos in die Verwaltung anderer Plattformen integrieren lassen. Stellen Sie auch bei Macs sicher, dass die Anwendungen und Add-ons stets auf den aktuellen Stand sind, um mögliche Sicherheitslücken zu minimieren.

VPN oder Cloud für den Außendienst

Nur mit VPNs oder Cloud-Diensten sind Mitarbeiter im Außendienst sicher.

Warum ist das falsch?

Ein Relikt aus vergangen Zeiten – nur heute ist das nicht mehr zutreffend.

Warum ist das so?

Es war einmal von Nöten, dass Unternehmen aus Sicherheitsgründen den Webtraffic ihrer Mitarbeiter über einen Cloud-Dienst oder VPN-Verbindung über das Gateway umzuleiten. Diese Variante kostet natürlich Zeit und Geld aber verursacht auch Latzenzprobleme und erhöht den Bandbreitenverbrauch. Die Durchsetzung von Webrichtlinien und das Scannen von Webinhalten direkt auf der Netzwerkebene ist bei weitem effektiver, effizienter, skalierbarer und erschwinglicher und Laptops können standortunabhängig vor Bedrohungen aus dem Internet geschützt werden.

Welche Möglichkeiten uns zu schützen gibt es?

Implementieren Sie die Web Security Lösung direkt auf dem Endpoint des Laptops – dadurch können Sie Mitarbeiter im Außendienst, Home Office und andere Benutzer mit Remotezugriff standortunabhängig geschützt werden. Der Computer bleibt sicher, egal, wo sich Ihre Mitarbeiter gerade aufhalten. Gleichzeitig behalten Sie die Übersicht und vollständige Kontrolle über die Richtlinien.

end959_()

Comments are closed